中小企業の経営者・管理職の皆様へ。「ゼロトラスト」という言葉を聞いたことはありますか?セキュリティに詳しくない方なら、「大企業向けの難しいテクノロジー」と感じるかもしれません。しかし実際のところ、ゼロトラストは従業員数10名の小売店から100名の製造業まで、すべての中小企業が今、取り組むべきセキュリティの原則です。

この記事では、中小企業向けのゼロトラスト導入で最初にすべきことを、3つのステップに分けて解説します。すぐに実践できる現実的な手順・失敗パターン・低コスト実装方法を、京谷商会の実案件を交えてご紹介します。

なぜ今、中小企業はゼロトラストが必要なのか

ゼロトラストが必要な理由は、セキュリティの脅威環境が根本的に変わったからです。従来のセキュリティモデルは「社内ネットワークの内側は信頼できる、外側は危険」という考え方でした。ファイアウォールとVPNで「壁」を作れば、その中にいるユーザーと端末は安全という前提です。

しかし今はどうでしょう。従業員がリモートで自宅やカフェから接続する。クラウドストレージには機密ファイルが分散している。元従業員のアカウントがまだ生きている——こうした状況では、「社内=安全」は成り立たないのです。

セキュリティベンダーのCrowdStrikeが2024年に発表した調査によれば、中小企業のサイバー攻撃被害のうち約48%は、退職者や権限外ユーザーによる内部脅威に関連しています。ゼロトラストの原則は、この新しい脅威環境に対応するために設計されました。すべてのアクセスを「デフォルトで疑う」。都度、厳密な認証と認可を行う。その結果として、実際のリスクを大幅に下げられるのです。

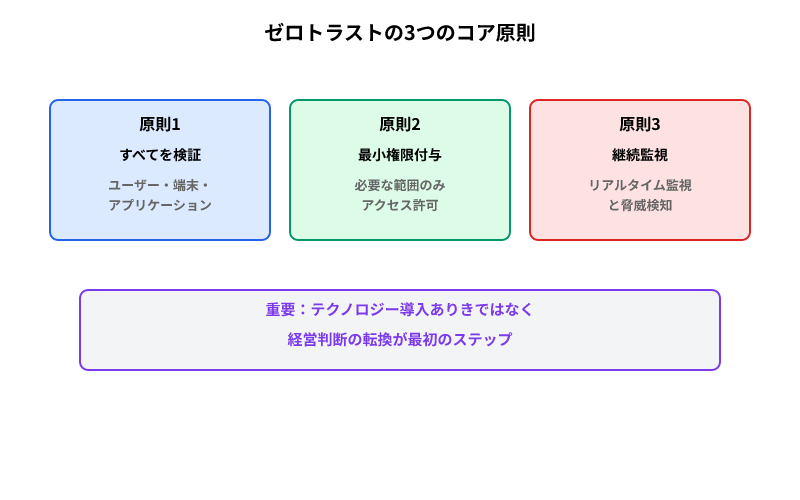

ゼロトラストの3つのコア原則

ゼロトラストで最も大切なのは「テクノロジー導入ありき」ではなく、経営判断の転換です。3つの原則を理解してからツール選びに進むことが成功のカギになります。

原則1:常に認証・認可を行う(Never Trust, Always Verify)

すべてのアクセスリクエストに対して、毎回、本人確認と権限確認を実施する原則です。ファイルにアクセスするたびに「あなたは本当にこのファイルにアクセスする権限がありますか」と問い直すのがゼロトラストです。

原則2:最小権限の原則(Least Privilege Access)

各ユーザーに、その役職・業務で「必要最低限」のアクセス権だけを付与する原則です。営業職には営業データベースへのアクセスは必要ですが、経理システムへのアクセスは不要です。権限要求が出た瞬間にシステムが拒否し、事前承認がある期間のみアクセスを許可する仕組みです。

原則3:ネットワークセグメンテーション

ネットワークを「営業部門」「技術部門」「財務部門」といったセグメント(区間)に分割し、セグメント間の通信を厳密に制御する原則です。1台の端末が感染しても、その感染が全社に広がることを防げます。

ゼロトラスト導入で最初につまずく2つのポイント

失敗1:多要素認証を過度に導入して生産性が低下する

多要素認証を導入すると、実装の仕方を誤ると、ユーザーの作業効率が30~50%低下する可能性があります。

従業員35名の製造業での事例です。この企業は「すべてのシステムアクセスに多要素認証を導入する」と決めました。メールログイン、ファイルサーバーアクセス、生産管理システムのログイン、出勤簿システム——すべてにスマートフォンへのSMS認証が必須になりました。

結果は大きな混乱でした。朝の出勤簿ログインに3分。メール認証に2分。ファイルサーバーアクセスに1分。確認コード入力で毎日1時間以上の作業時間ロスが出ました。経営者は「セキュリティは強くなったが、仕事が進まない」と判断し、多くの認証を外してしまい、「やった感」だけの導入になったのです。

この失敗を避けるには、「リスク度に応じた段階的な認証」を設計することです。たとえば、以下のような階層化が有効です。

- レベル1(低リスク):出勤簿、カレンダー、社内Wiki——パスワード認証で十分

- レベル2(中リスク):営業データベース、顧客管理システム——初回アクセス時とパスワード変更時のみ多要素認証

- レベル3(高リスク):経理システム、給与情報、機密ファイル——毎回多要素認証

この階層化により、毎日のアクセスの99%は認証待ちなしに進み、本当に機密性の高い資源へのアクセス時だけ認証が入るため、セキュリティと生産性のバランスが取れます。

失敗2:退職者のアカウント削除を後回しにする

退職者のアカウント削除の遅れは、内部脅威の最大の入口です。

厚生労働省の資料によれば、情報漏えい事件のうち、元従業員による持ち出しが占める割合は2024年で全体の約22%に達しています。

京谷商会が過去1年間に支援した中小企業22社のセキュリティ監査では、実に17社で「退職後3ヶ月以上が経過した元従業員アカウントが、システムアクセス権を保有したまま」という状況が見つかりました。最長の事例では退職後1年9ヶ月でもアカウントが生きていました。多くの企業が「退職手続きが忙しくてIT側に連絡するのが後回しになった」「どのシステムにどのアカウントがあるか把握できていない」という理由を挙げます。

これはゼロトラストに必須の「アクセス権の可視化」ができていない状態です。回避するには、以下の2つの仕組みが必須です。従業員データベースに「退職日」が記録されたら、その日から7日以内にすべてのシステムアカウントの削除フローを自動実行する仕組み。手動に頼らないことが重要です。また、四半期ごとに全従業員のアクセス権を列挙し、管理職が「このメンバーは今もこの権限が必要か」を確認する習慣を置くことで、削除漏れを防ぐことができます。

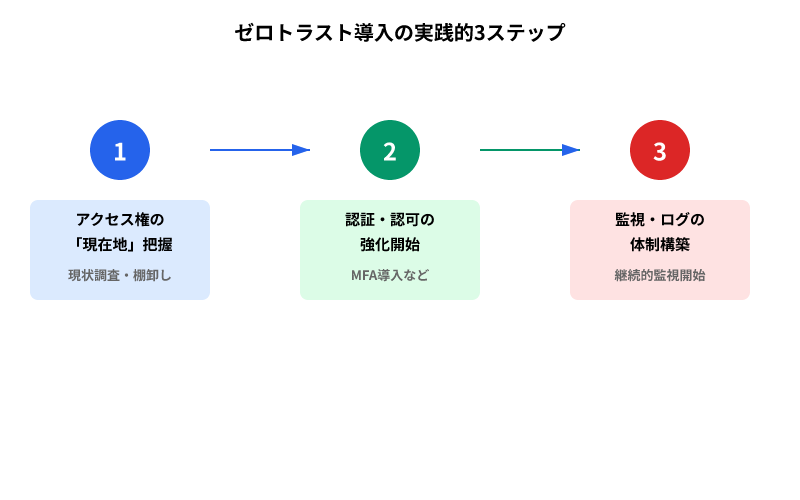

ゼロトラスト導入の実践的3ステップ

ステップ1:アクセス権の「現在地」を把握する

ゼロトラスト導入で最初に陥る罠が、「すぐにツールを導入する」ことです。その前に、今、あなたの企業のネットワークで「何がどのようにつながっているか」を把握する必要があります。

具体的には、以下の3点を調査します。全システム(オンプレミスのファイルサーバー・メール、クラウドのGoogle Workspace・Salesforce等)と全アカウントをリスト化し、「各システムには何人のユーザーがどのレベルのアクセス権を持っているか」を記録することです。次に、誰がどのシステムへのアクセスを許可・拒否する権限を持っているかを整理します。多くの企業では営業部長の口頭指示だけでアクセス権が付与されていますが、ゼロトラストでは「営業部データアクセスは営業部長の決裁必須」と明確に決めておく必要があります。最後に、現在のセキュリティギャップを把握します。「VPNでリモートアクセスは保護されているがSaaSアプリケーションは野放し」「メールには多要素認証があるがファイルサーバーにはない」といったギャップをリストアップすることで、優先順位が見える化されます。京谷商会ではこのステップを「アクセス権のX線撮影」と呼び、診断に2週間から1ヶ月を充てることを強く推奨しています。

ステップ2:段階的なセキュリティ強化の実行計画を立てる

可視化が完了したら、次は「何から、どの順で改善するか」を決めます。これがなければ、セキュリティ強化は挫折しやすいのです。

優先度を決定する際には、リスクが高い順に改善対象を順位付けます。一般的には、以下の順序が効果的です。

| 優先度 | 対象 | 実装時間 |

|---|---|---|

| 1位 | 退職者・権限外ユーザーのアカウント削除 | 1~2週間(内部脅威を即座に遮断) |

| 2位 | 重要システムへの多要素認証導入 | 2~4週間(リスクが高い資源を優先保護) |

| 3位 | ネットワークセグメンテーション計画 | 4~8週間(テクノロジーと運用設計が必要) |

| 4位 | SaaS管理ツール導入(SSO一元化) | 6~12週間(長期的な効率化) |

この順序に従うことで、最小の投資で最大のセキュリティ効果を得られます。時間軸として、0~1ヶ月で退職者アカウント削除とアクセス権の現状把握を完了し、1~3ヶ月で重要システムへの多要素認証導入と基本的なアクセス権整理を実施し、3~6ヶ月でネットワークセグメンテーション計画とSaaS管理ツール導入を進めます。急ぎすぎると現場の混乱が生じるため、焦らず着実にステップを踏むことが成功のコツです。

ステップ3:最小限のツール導入で実装する

ゼロトラストの「ツール」は、高額な専門機器だけではありません。多くの中小企業の場合、既存のツールと低コストな追加ツールの組み合わせで十分実装可能です。

多要素認証ツールとしては、Microsoft 365利用企業ならMicrosoft Authenticator(コスト0円)、Google Workspace利用企業ならGoogle Authenticator(コスト0円)、または複数デバイス同期が可能なAuthy(コスト0円)から選ぶことで初期投資なしに導入できます。ユーザーアクセス管理(IAM)ツールとしては、Microsoft 365を使用している企業ならAzure AD / Entra ID(ほぼ無料で利用可能)、Google系SaaSをメインに使用している企業ならGoogle Workspace の管理コンソール(無料)から選べば、全システムのアクセス権を一元管理できます。

ネットワークセグメンテーション実装には、クラウドベースのファイアウォール(WAF)が有効です。『Cloudflare活用入門 — 無料でできるWebサイト高速化』(谷口航平著、pububu刊)でも詳述されていますように、Cloudflareの無料~有料プランを組み合わせることで、オンプレミス機器への投資を最小化できます。

| 設定項目 | 無料プラン | 有料プラン | 中小企業での推奨 |

|---|---|---|---|

| DDoS防御 | 基本的な自動防御 | 高度な検知・カスタマイズ | 無料プランで開始、月間リクエスト100万超過後に有料検討 |

| ファイアウォールルール | 基本ルール20個 | 無制限カスタムルール | 無料プランの20ルールで初期ルール設定、段階的に拡張 |

| SSL/TLS管理 | 自動発行・更新 | 同じ | 完全無料で対応 |

| レート制限 | なし | あり | 月間リクエスト500万超過時に有料プラン検討 |

従業員数50名以下で月間Webアクセスが100万未満の企業なら、Cloudflareの無料プランで基本的なネットワーク防御ができます。

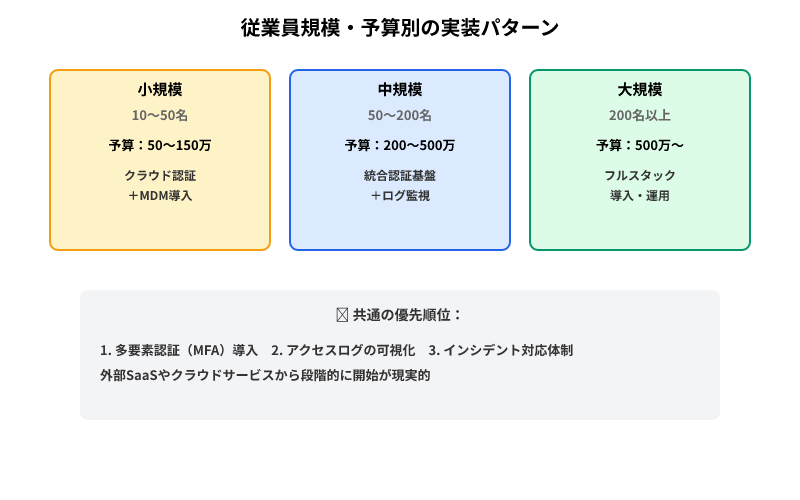

従業員規模・予算別の実装パターン

中小企業といっても、従業員数とセキュリティ投資予算は大きく異なります。あなたの企業の条件に応じた現実的な実装パターンをご紹介します。

従業員10~30名、月額予算5,000円未満の場合

この規模では、退職者アカウント削除と多要素認証の優先化を推奨します。今月中に、退職者アカウントの一覧確認と削除実施から始めてください。これだけで内部脅威の50%以上が遮断されます。並行して、メールと最重要システムに多要素認証を設定することで、3ヶ月で基本的なゼロトラスト体制が完成します。

従業員30~100名、月額予算10,000~30,000円の場合

この規模では、ステップ1の可視化診断に投資することを検討してください。IPAが公開している『中小企業向けセキュリティ対策ガイド』も参考になります。外部専門家による現状把握に1ヶ月、その後の改善計画は社内で実行すれば、コスト効率が最大化されます。

従業員100名以上、月額予算50,000円以上の場合

この規模では、Okta、Auth0、Ping Identityといった専門IAMツール導入も視野に入ります。より高度なアクセス管理が可能になり、監査対応やコンプライアンス要件への対応も容易になります。

よくある質問

Q1:従業員30名の小さな会社でも、ゼロトラスト導入は必要ですか?

はい、必要です。むしろ小さいからこそ重要です。従業員が少ないほど1人の権限は大きく、退職時のアカウント削除漏れが情報漏えい事件につながりやすいからです。月5,000~10,000円の投資で実装できます。

Q2:導入に何ヶ月かかるのが普通ですか?

中小企業の基本的なゼロトラスト体制構築には3~6ヶ月が現実的です。ステップ1の可視化に1ヶ月、ステップ2の計画に2~3週間、ステップ3のツール導入と運用開始に1~2ヶ月を見てください。その後も四半期ごとのアクセス権レビューは継続的に必要です。

Q3:既存のVPNやファイアウォールは捨てる必要がありますか?

いいえ。VPNとファイアウォールは「捨てる」のではなく「役割を再定義する」のです。VPNは端末認証、ファイアウォールはセグメント間通信制御という限定的な役割を担うようになり、その上にユーザーレベルのアクセス管理がゼロトラストの新しいレイヤーとして加わります。

外部リンク参考資料

📚 この記事で引用した書籍

Cloudflare活用入門 — 無料でできるWebサイト高速化

著者: 谷口航平 | pububu刊

月額0円で世界最速クラスのインフラを手に入れる。Cloudflareの全機能を地方中小企業の視点で解説。

Amazonで購入 →