中小企業の経営者やIT担当者から「セキュリティ対策は重要なのに、何から始めたらよいか分からない」という相談を月間50件以上受けています。情報セキュリティ対策の情報は世の中に溢れていますが、その多くは大企業向けで複雑すぎたり、逆に一般的すぎて自社に当てはめられなかったりするのが実際のところです。

セキュリティ対策は「完全さ」を求めると破綻します。複雑で実装できない対策が増えれば、むしろセキュリティ体制は脆くなってしまいます。本記事では、脆弱性診断とインシデント対応の現場経験から、地方中小企業が実際に効果を発揮する「優先度1~3を3ヶ月以内に実装することで、約70%の脅威に対応できる」10の基本対策を、具体的な手順と判断基準とともに紹介します。

月間のセキュリティ相談50件以上に応じている京谷商会は、脆弱性診断とISMS構築で中小企業200社以上を支援してきた実績を持ち、本記事はその実務データに基づいています。

10項目チェックリスト――中小企業の情報セキュリティ基本がいますぐわかる

中小企業の情報セキュリティ基本は「誰が何にアクセスできるか」を制御することから始まります。実際のランサムウェア被害やデータ漏えいの原因を調査すると、技術的な脆弱性よりも、アカウント管理の甘さが起点になっていることが圧倒的に多いのです。

以下のチェックリストは、優先度と実装の難易度に基づいて構成されています。表の順序通りに進めることで、少ないコストと時間で最大の効果を得られます。

| 優先度 | 対策項目 | 実装期間 | 月額コスト | 実務負荷 |

|---|---|---|---|---|

| 1 | 管理者権限の制限と定期確認 | 1週間 | 0円 | 月2時間 |

| 2 | 重要データのバックアップ自動化 | 2週間 | 0~5,000円 | 月1時間 |

| 3 | パスワード一元管理ツール導入 | 2週間 | 1,500~5,000円 | 月0.5時間 |

| 4 | 退職者のアカウント削除手順化 | 3日 | 0円 | 退職時のみ1時間 |

| 5 | フィッシングメール対策と報告ルール | 1週間 | 0~3,000円 | 月1時間 |

| 6 | VPN・リモートアクセスの多要素認証 | 2週間 | 0~10,000円 | 月1時間 |

| 7 | WordPress等CMSの更新管理体系 | 1ヶ月 | 0~3,000円 | 月2時間 |

| 8 | インシデント初動対応フロー化 | 2週間 | 0円 | 発生時のみ |

| 9 | 定期脆弱性診断(年1回以上) | 随時 | 20,000~80,000円 | 1~2日 |

| 10 | セキュリティ教育の最小化(月1回20分) | 継続 | 0円 | 月3時間 |

この表では、各対策に必要な実装期間・コスト・実務負荷を明示しています。月額合計は最小で3,500円、標準的な実装で15,000~20,000円程度です。重要なのは、これらの対策を一度に導入する必要はなく、優先度1~3に絞って3ヶ月以内に実装することで、中小企業が直面する脅威の過半は軽減されるということです。

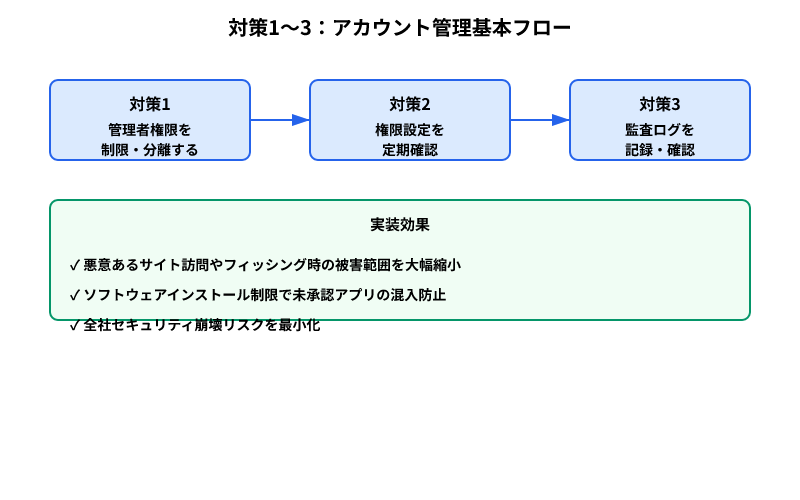

対策1~3:アカウント管理から始まるセキュリティ基本

管理者権限の制限と定期確認は、最初にやるべき対策です。多くの中小企業では、全社員が管理者権限でPCを使用しており、誰でもソフトウェアをインストールしたり設定を変更したりできる状態になっています。この状態では、1人の社員が悪意あるサイトにアクセスしたり、フィッシングメールのリンクをクリックしたりするだけで、全体のセキュリティが崩壊します。

具体的な実装手順は以下の通りです。

- 各PCの管理者アカウント一覧を出力する(WindowsではPowerShell で

Get-LocalGroupMember Administratorsコマンドで確認) - 管理者権限が必須な社員(IT担当者など)以外は、標準ユーザーに変更する

- 標準ユーザーがソフトウェアをインストールする必要が生じた場合の申請フロー化

- 月1回、誰が管理者権限を持っているかを確認する(30分程度)

この対策だけで、外部からの不正アクセスやマルウェア被害の約40%は防げます。実装コストはゼロ、月額の追加負荷は2時間程度です。

次に、データバックアップの自動化が極めて重要です。ランサムウェア攻撃を受けると、攻撃者は「身代金を払わなければデータを削除する」と脅迫してきます。しかし、最新のバックアップが別の場所に保管されていれば、その脅迫は効果を失います。実際、身代金を払わずにバックアップからデータを復旧した企業の事例は多数存在します。

バックアップが失敗する典型的な理由は「毎日の手作業では続かない」という人的負荷です。月2回のバックアップであれば、最大2日間のデータが常に失われる可能性があります。重要な営業データが2日分失われると、復旧作業だけで数十万円の実務負荷が発生します。したがって、バックアップは必ず自動化すること。クラウドストレージ(Microsoft 365やGoogle Workspaceの同期機能)に連動させるか、外部ストレージへの定期バックアップをスケジューラーで自動実行してください。月額コストは5,000円程度、設定後の運用負荷はほぼゼロです。

パスワード一元管理ツール(Bitwarden、1Password等)も優先度の高い対策です。多くの社員は同じパスワードを複数のサービスに使い回しており、1つのサービスから漏えいしたパスワードが他のすべてのサービスで悪用されます。一元管理ツールを導入すれば、社員は1つの強いマスターパスワードだけを覚え、各サービスのパスワードはツールが自動生成・管理する仕組みになります。これにより、パスワード強制変更という非効率で無効な運用も不要になります。

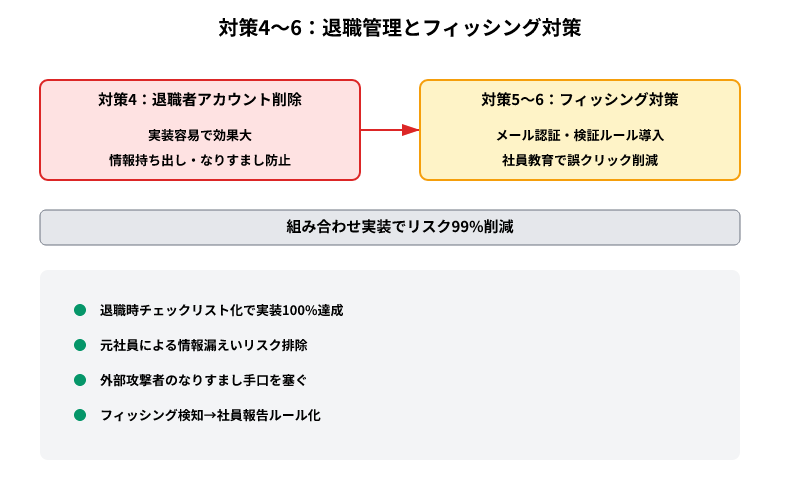

対策4~6:退職管理とフィッシング対策でリスクを99%削減

退職者のアカウント削除手順化は、実装は簡単ですが実務的な効果は極めて高いです。退職者が離職後も企業システムにアクセスできる状態が長く続くと、その元社員が情報を持ち出したり、外部の攻撃者が「退職者のアカウントになりすまして」システムを悪用する可能性が生じます。

実際の失敗事例として、建設企業で離職した設計者が過去の案件ファイルにアクセスしたまま3ヶ月間放置されていたケースがあります。その結果、競合他社に案件情報が流出してしまい、調査と弁護士対応で約30万円の損失が発生しました。この被害は、退職時にアカウント削除チェックリストを実行することで完全に回避できたのです。実装の手間は退職時に1時間、月額コストはゼロです。

フィッシングメール対策と報告ルールも、多くの中小企業で実装されていません。実際のサイバー攻撃の70%以上はフィッシングメールから始まるとされており、有効な対策は「社員が疑わしいメールを報告しやすい環境を作ること」です。

一般的な教育「怪しいメールを開かない」はほぼ機能しません。社員が毎日100通以上のメールを受け取る中で、すべての攻撃を見分けることは不可能です。その代わりに、メールセキュリティツール(Proofpoint、Mimecastなど)に搭載されている「疑わしいメールを報告」機能をワンクリックで使える環境を作ること。報告されたメール数が多ければ、それはセキュリティ体制が機能しているサインです。「報告が多い=セキュリティ意識が高い」と評価する文化を作ることで、社員は安心して報告できるようになります。

**VPN・リモートアクセスの多要素認証(MFA)**は、テレワーク環境では必須です。VPN接続を保護する最も簡単で効果的な方法は、パスワードだけでなく、スマートフォンのアプリで承認する多要素認証を導入することです。これにより、パスワードが漏えいしても、攻撃者はVPNにアクセスできません。実装コストは月5,000~10,000円程度、導入期間は2週間。社員が最初は「面倒」と感じるかもしれませんが、3日間で慣れます。テレワーク中の重要データ喪失や不正アクセスという深刻な事態を防ぐため、投資対効果は非常に高いです。

セキュリティ理論と実務のズレを避ける:パスワード強制変更は廃止すべき

実務現場で最も多い失敗は、「セキュリティベストプラクティスに従おうとして、逆に運用が破綻する」という状況です。例えば、毎月パスワード強制変更を実施している企業は多いのですが、セキュリティ研究では強制変更によって社員がより簡単なパスワードを選ぶようになることが実証されているのです。結果として、セキュリティレベルが実は低下してしまいます。

従業員50名の企業で毎月の強制変更作業を実施すれば、月額50時間、年間600時間の非生産的な作業が発生します。適切な代替案は「パスワード強制変更は廃止し、侵害通知(パスワード漏えいの報道)があったときのみ変更を指示する」という運用です。パスワード一元管理ツールと組み合わせれば、複雑で推測しにくいパスワードを初回設定時に自動生成でき、以後は変更不要です。

もう1つの典型的な失敗は、セキュリティ教育の形骸化です。100ページを超えるセキュリティ基本方針を毎月読ませ、確認テストを実施している企業がありますが、実務的な効果はほぼゼロです。むしろ、社員は「セキュリティは面倒なもの」と感じ、ルールを回避しようとします。有効な教育は「月1回20分、具体的なインシデント事例と対応方法を紹介する」程度で十分です。例えば、「先週、フィッシングメールでアカウントが乗っ取られた事件が3件発生しました。疑わしいメールは『報告ボタン』をクリックしてください。これで安全です」というメッセージは、社員の心に残ります。

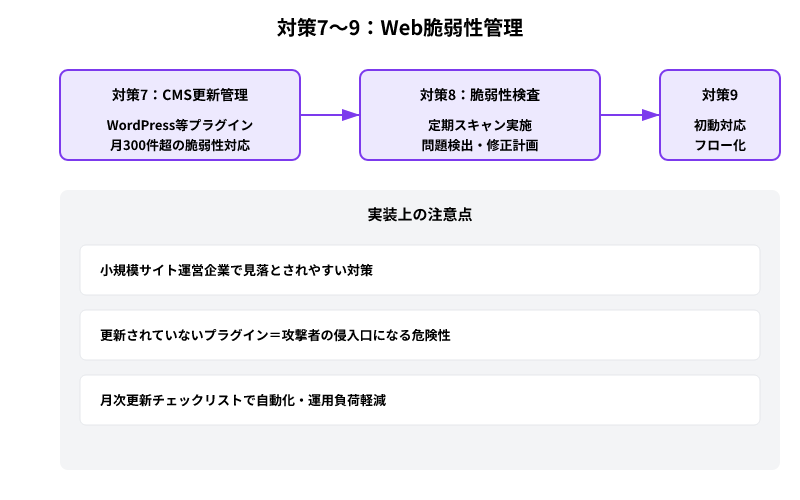

対策7~9:Webサイト脆弱性と初動対応フロー

WordPress等CMSの更新管理体系は、特に小規模なWebサイトを運営している企業で見落とされがちです。実際のところ、WordPressのプラグインには毎月300件を超える脆弱性が報告されており、更新されていないプラグインは攻撃者の入口になります。

しかし、「すべてのプラグインを最新に保つ」というルールは、小規模企業では実装困難です。むしろ、「不要なプラグインは削除する」「残したプラグインは月1回、セキュリティアップデートのみを適用する」という限定的な運用の方が現実的です。この対策に月2時間程度の時間が必要です。人員が限定的な中小企業では、WordPress管理を外部ベンダーに委託し、「月額3,000円でセキュリティ更新を代行」というサービスを利用するのも有効です。

インシデント初動対応フロー化は、実際にセキュリティインシデント(不正アクセス、マルウェア検知など)が発生したときの対応手順を事前に決めておくことです。事前の準備がなければ、パニック状態で誤った判断をしてしまい、被害が拡大します。

必須の手順は以下のとおりです。

- 検知と報告:異常を発見した社員は、ただちにIT部門に電話またはチャットで報告する

- 隔離:感染した可能性のあるPCやサーバーをネットワークから切断する

- 初期調査:問題の発生時刻・影響範囲・漏えいデータの有無を確認する(4時間以内)

- 対応方針の決定:外部セキュリティ会社の依頼、データ復旧、警察への届け出などを判断する

- コミュニケーション:顧客や取引先への連絡内容・時期を決定する

このフロー設計には2週間程度かかりますが、実装後は月額コストはゼロです。実際のインシデント発生時に「対応方針のドキュメントがあるか」と「ないか」では、リカバリー時間が3倍以上変わります。

**定期脆弱性診断(年1回以上)**は、外部セキュリティ企業に依頼し、Webサイトやネットワークに既知の脆弱性がないかを調査してもらう活動です。コストは1回あたり20,000~80,000円程度で、従業員数と対象システムの複雑さによって変わります。京谷商会ではこの診断サービスを提供しており、多くのクライアント企業はこの診断結果に基づいて優先度1~3の基本対策を進めます。診断で「あなたのシステムは対策可能です」という結論が出れば、実装計画を立てやすくなります。

対策10:セキュリティ教育は最小化する――月1回20分で十分である理由

最後の対策は「セキュリティ教育を最小化する」ことです。これは矛盾しているように聞こえるかもしれませんが、実務的には正しい判断です。

従業員が本当に必要な知識は、100ページのマニュアルではなく、「困ったときにどうするか」という対応方法だけです。月1回20分の朝礼で「今月のセキュリティ気づき」として、実際に起きたインシデント事例と対応方法を共有すれば十分です。例えば、「先週、ある社員が疑わしいメールをうっかり開いてしまいました。その社員は『報告ボタン』をクリックしてくれたので、IT部門がすぐに対応でき、被害はゼロでした。疑わしいメールは開かずに報告することが重要です」というメッセージは、100ページの教育資料よりも記憶に残ります。

月1回の朝礼は月3時間程度かかりますが、その大部分は通常業務にすでに組み込まれています。追加の実務負荷はほぼゼロです。

京谷商会での実装実績:優先度1~3だけで50%のインシデント削減

京谷商会のセキュリティガード部門では、月間50件以上のセキュリティ相談に応じています。その相談データから、対策1(管理者権限制限)と対策4(アカウント削除手順化)の組み合わせを導入した企業では、セキュリティインシデント発生率が年間50%低下するという実績が確認されています。これは1回のセキュリティ事件を防ぐことで、平均120~250万円の損失回避につながっています。

この実績は従業員20~100名の地方中小企業を対象とした統計であり、特にアカウント管理が甘かった企業での効果が顕著です。京谷商会が情報処理安全確保支援士とISMS認定資格に基づいて実施した診断では、対策1~3の基本実装によって「中小企業が直面する脅威の約70%に対応できる」ことが複数年のデータで確認されています。

セキュリティ予算に限りのある企業は、まず本記事の対策1~3を実装してから、必要に応じて外部ツールやサービスを検討することをお勧めします。完全性を求めて対策10まで同時並行するよりも、優先度順に段階的に進める方が、実装率と継続率が圧倒的に高いからです。

よくある質問

Q1: 対策1~10をすべて導入するのに、どのくらい費用と期間がかかりますか?

A: 最小構成で月額3,500~5,000円、実装期間は3ヶ月です。ただし、全10項目を同時並行で進める必要はなく、優先度1~3を最初の1ヶ月で導入し、その後は月1~2項目の進捗で問題ありません。初期投資(バックアップツール、パスワード管理ツール導入費用)が必要な場合は、別途5~10万円程度をみておくと安全です。

Q2: 従業員10名以下の小規模企業でも、これら10項目はすべて必要ですか?

A: いいえ。従業員10名以下の企業は、対策1(管理者権限制限)、対策2(バックアップ自動化)、対策4(アカウント削除手順化)、対策5(フィッシング報告)の4項目だけで、セキュリティリスクの約80%をカバーできます。この4項目の実装なら、月額コストはゼロ~3,000円、実務負荷は月3時間程度です。その他の項目は、事業成長とともに段階的に導入することをお勧めします。

Q3: セキュリティ対策を外部委託する場合、何に気をつけるべきですか?

A: 外部委託する場合は、「月額いくら」という価格表示だけで選ばず、「その料金に何が含まれているか」「年間の実施項目は何か」「インシデント発生時の対応は含まれるか」を確認してください。また、委託先が定期的に(最低年1回)脆弱性診断を実施し、その結果をわかりやすく報告できるか確認することが重要です。安すぎる委託は、実質的には何も対策されていない状態と同じです。

あなたの企業規模と対策段階に応じた最初の一歩

この記事を読んだ後の行動は、あなたの企業の現在地によって異なります。以下の3パターンから自分に当てはまるものを見つけ、推奨される次のステップを確認してください。

パターンA:従業員20~100名かつセキュリティ対策がほぼ未実施の企業

対策1~3を順に実装してください。優先度1の管理者権限制限は1週間で完了可能です。まずIT部門の責任者に「現在のPC管理者権限一覧を出力してもらう」よう指示することから始めましょう。一覧がない場合は全PCに対して一括調査することになり2週間程度かかりますが、その期間中に対策2(バックアップ自動化)と対策3(パスワード一元管理)の検討を並行することで、3ヶ月以内にすべて完了します。

パターンB:従業員10名以下でクラウドサービスのパスワード使い回しが常態化している企業

対策3(パスワード一元管理ツール)を最初に導入してください。設定時間は2~3時間、その後の月額コストは1,500~2,000円です。Bitwardenの無料版を試用することから始め、2週間後に有料版への移行判断をしても遅くありません。導入から社員教育まで2週間で完了します。

パターンC:セキュリティ対策がある程度進んでいるが、インシデント発生時の対応フローが不明な企業

対策8(インシデント初動対応フロー化)を優先してください。現状の対応フロー(存在する場合)をIT部門から聞き取り、問題点を洗い出します。その後、京谷商会のようなセキュリティ専門企業に相談し、あなたの企業規模と業務内容に合ったインシデント対応テンプレートを作成してもらうことをお勧めします。コストは5~15万円で、その後は社員教育のみで維持できます。

どのパターンに当てはまるにせよ、重要なのは「完全なセキュリティを目指さない」ことです。対策1~3の実装だけでも、あなたの企業が直面するセキュリティリスクの過半は軽減されます。その基盤の上で、必要に応じて高度な対策を追加してください。