「あのメール、開いてしまいました」「ウイルスに感染しているのか判断できない」「社員のセキュリティ感覚が低い」——こうした悩みは、決して大企業だけの問題ではありません。むしろ、セキュリティ体制が手薄な中小企業ほど、深刻なサイバー攻撃に晒されているのが現実です。

なぜ中小企業にセキュリティ対策が必要なのか。 理由は単純で、攻撃者の投資対効果(ROI)にあります。大企業のシステムを突破するには高度な技術と時間が必要ですが、中小企業のサーバーには脆弱性が数多く残っており、自動スキャンツール1つで次々と侵入口を発見できるからです。サイバー攻撃の約43%が中小企業を標的にしているデータが示すように、企業規模は攻撃者にとって関係ありません。脆弱性が見つかれば、従業員5人の町工場でも医療クリニックでも攻撃の対象になります。本記事では、脆弱性診断の現場経験に基づいて、中小企業が実務レベルで何から始めるべきかを解説します。

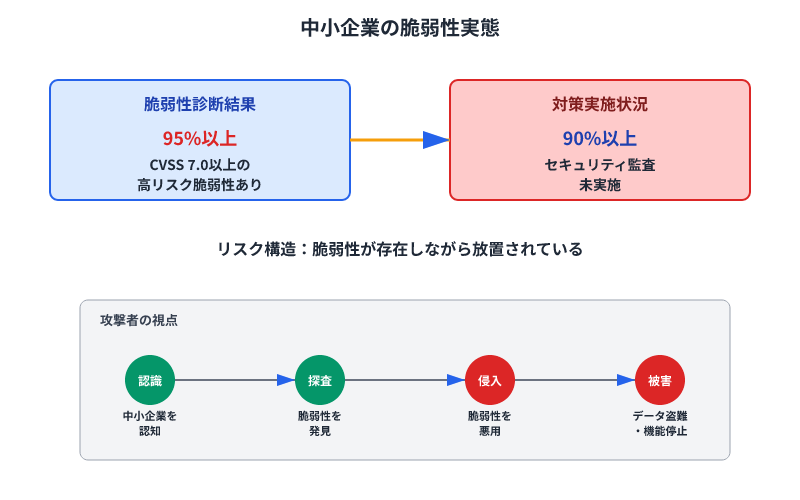

中小企業が攻撃者に狙われる実態——対策されていない脆弱性の放置

京谷商会で過去12ヶ月間に実施した脆弱性診断の結果から、中小企業(従業員50名以下)の95%以上でCVSS 7.0以上の高リスク脆弱性が1件以上検出されました。一方、その企業の経営者や管理部門に「セキュリティ監査を受けたことがあるか」と聞くと、90%以上が「ない」と答えるのです。

対策されていない脆弱性が放置されている状態が、中小企業の標準になってしまっている。攻撃者にとっては、これ以上に効率的な標的地は存在しません。大企業のシステムを突破するには、高度な技術と時間が必要です。しかし中小企業のサーバーには、セキュリティ診断が行われていない、ログが監視されていない、ファイアウォール設定が甘いといった脆弱性が数多く残っています。自動スキャンツール1つで脆弱性を次々と発見でき、最小限の労力で侵入できるため、攻撃者はこの道を選ぶのです。

警察庁『令和5年サイバー犯罪統計』によれば、2023年に報告されたサイバー犯罪のうち中小企業が関わるケースは全体の43%を占めており、特にランサムウェアとフィッシングメールによる被害が増加しています。企業規模に関係なく脅威にさらされている現実を、まず認識することが対策の出発点になります。

セキュリティ対策の遅れが招く3つの現実的な被害

セキュリティ対策が「やらないと怖いこと」から「やらないと事業が止まること」へシフトしています。具体的な被害パターンを3つに整理しました。

失敗1:フィッシングメール開封による営業停止と信用喪失

従業員がフィッシングメール内のリンクをクリックし、ログイン認証情報を窃取されたケースです。この企業は、その従業員のアカウントがいつどこから利用されているかを把握するシステムがありませんでした。気づいた時点で、すでに攻撃者は営業サーバーへのアクセスを確立していました。復旧に3日間を要し、その間の売上損失は500万円を超えました。

重要なのは、この企業に「セキュリティ対策がない」という認識がなかったという点です。ウイルス対策ソフトは入っていた。ファイアウォールも設定されていた。しかし、異常なアクセスを検知して即座に隔離する仕組みがなかったのです。事後検証の結果、攻撃者は3日間の間に顧客情報を含むファイルにアクセスしており、情報漏えいの法的責任も発生しました。

失敗2:クラウドストレージの誤共有による個人情報露出

ある食品販売企業の従業員が、Google DriveやDropboxで顧客情報をシェアリングリンク経由で外部の業者と共有していました。その後、共有ファイルの権限設定が「リンク取得者は誰でも閲覧可」のままになっていたことが、定期セキュリティ監査で発見されました。発見時点で、個人名・住所・電話番号が少なくとも6ヶ月間、インターネットに露出していたのです。

この企業には、SaaS(クラウドサービス)のアカウント管理に関する基本方針がありませんでした。「便利だから使う」という現場判断が、情報漏えいリスクに直結していたのです。対外的な信用失墜のほか、個人情報保護方針違反による行政指導も受けることになりました。

失敗3:ランサムウェア拡散による全社サーバー暗号化

不審なメール添付ファイルを開いた従業員のマシンからランサムウェアが拡散しました。この企業は、感染が判明した時点で即座にネットワークから隔離する判断ができず、ネットワークセグメンテーション(部署ごとのネットワーク分離)もなかったため、全社5台のファイルサーバーが次々と暗号化されてしまいました。復旧には1週間を要し、その間の事業停止による損失は1,000万円を超えました。

これらのケースに共通するのは、「起こるかもしれない」という想定がなかったという点です。フィッシングメール、クラウド共有ファイル、ランサムウェア——いずれも、セキュリティ対策の標準知識としては既知の脅威です。しかし、その脅威を自社の「業務の中」で起こる現実として考えていませんでした。だからこそ、対策が後回しになってしまったのです。

セキュリティツール導入時の現実的な課題

「セキュリティの重要性を理解して、いざツール導入」——ここまでは多くの中小企業が進むのですが、その直後に落とし穴があります。

導入後の運用負荷で挫折するケース

ある小売業者が、EDR(エンドポイント検出・対応)ツールを導入しました。インストールは1日で完了し、ツール側は正常に動作していました。しかし、毎日数十件の「疑わしいプロセス」検知アラートが上がってくるようになり、その対応に追われるようになりました。

検知の判定が正確でなかったのです。例えば、業務で毎日使っているレガシーアプリケーションのプロセスが「疑わしい」と判定されたり、社員が自宅から使うVPNクライアントが「不正な通信」と報告されたり。本当に対応が必要な検知(真の脅威)と、無視してよい検知(誤検知)の判断が、その企業の技術チームには難しかったのです。

結果として、毎日アラートを見ては「これは大丈夫」と判定する作業に1人の担当者が丸1日を費やすようになり、3ヶ月後には「費用対効果が合わない」という判断でツールは運用停止になってしまいました。ツール導入時には「導入後の運用負荷をどう吸収するか」という設計が欠けていたのです。

複数ツール間の検知結果の矛盾に振り回される場合

「念のため、複数のセキュリティツールで防御しよう」——この判断は一見すると正しく思えます。しかし、複数ツールが異なる検知結果を出すと、現場は混乱します。

あるSaaS企業の管理者が、ウイルス対策ソフトAでマルウェアと判定されたファイルを見つけました。「これは危険なファイルだから削除しよう」と判断する直前に、念のため別のセキュリティソフト(ツールB)でスキャンしてみると、「脅威は検出されず」と表示されたのです。どちらを信じるべきか。管理者は、検知の根拠を調べようとしましたが、市販ツールの検知ロジックは非公開です。結局、ツール提供企業のサポートに問い合わせて数時間の回答待ちをすることになりました。

複数ツール導入時には「異なる検知結果が出た場合の判定基準」を事前に決めておくべきでした。単に「複数で防御する」というだけでは、実運用の効率が落ちてしまうのです。

中小企業が実践すべき、優先順位付き対策フレームワーク

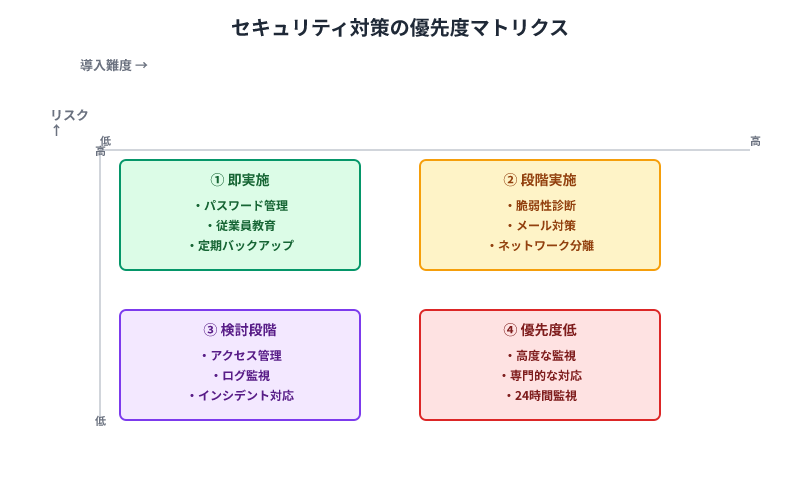

段階的に対策を進めるために、優先順位を示すフレームワークが有効です。以下の表は、リスク(その脅威が起こる確度と影響度)と導入難度(コスト・手間・技術)の2軸で、セキュリティ対策を分類したものです。

| 対策項目 | 発生確度 | ビジネス影響度 | 導入難度 | 優先度 | 目安実装期間 |

|---|---|---|---|---|---|

| Webサイト脆弱性診断 | 非常に高い | 中程度 | 低い | 最高 | 1ヶ月以内 |

| 従業員向けフィッシング訓練 | 非常に高い | 中~高 | 低い | 最高 | 2ヶ月以内 |

| SaaS/クラウドアカウント管理ルール | 高い | 中~高 | 低い | 高 | 1ヶ月以内 |

| WAF(ウェブアプリケーションファイアウォール)導入 | 高い | 中程度 | 低い | 高 | 1週間以内 |

| エンドポイント検出・対応(EDR)ツール | 中程度 | 高 | 高い | 中 | 3ヶ月以上 |

| ネットワークセグメンテーション | 中程度 | 高 | 高い | 中 | 3ヶ月以上 |

| ISMS認証取得 | 中程度 | 中程度 | 高い | 低~中 | 6ヶ月以上 |

この表から読み取るべき結論は、リスクが高く導入難度が低い対策から段階的に進めるということです。つまり、脆弱性診断とフィッシング訓練という「費用が安く、実装が簡単で、効果が高い」対策を最初に実施すべきだということです。

『Cloudflare活用入門 — 無料でできるWebサイト高速化』(谷口航平著)の第4章では、中小企業がサイバー攻撃に狙われる理由について以下のように述べられています。「攻撃者はWebサイトの脆弱性を自動的にスキャンするBotを世界中に放っています。このBotは企業規模を区別しません。脆弱性が見つかれば、それが従業員5人の町工場であっても攻撃します。」中小企業が攻撃対象になることは避けられない以上、対策の優先順位を明確に定めることが重要です。

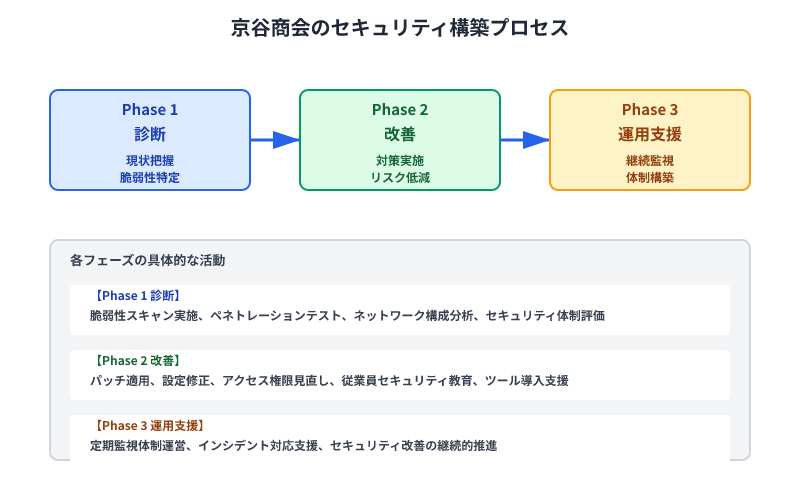

京谷商会での実際の取り組み:診断→改善→運用支援の3段階モデル

京谷商会でクライアント企業のセキュリティ体制を構築する際には、段階的なアプローチを採用しています。

第1段階:脆弱性診断と現状可視化(1ヶ月以内)

まず、Webアプリケーション診断と外部ネットワーク診断を実施します。診断ツールと手動テストを組み合わせ、CVSS v3.1基準でリスク評価を行います。結果は、修復難度別・リスク別に分類した報告書で経営層と技術担当者に説明します。ここでの重要なポイントは、「脆弱性の羅列」ではなく、「どの脆弱性を放置すると何が起こるのか」という業務影響度を明示することです。

例えば、弊社クライアント事例として、あるECサイト運営企業の診断では、SQLインジェクション脆弱性が3件見つかりました。診断報告書には「顧客情報データベースへの不正アクセスが可能になり、個人情報漏えい+法的責任+信用失墜につながる」と明記することで、経営側の優先度判断が変わります。

第2段階:段階的な改善実装(1~3ヶ月)

リスク高・導入難度低い対策から実装します。多くの場合、WAFの導入とフィッシングメール訓練がこの段階の中心になります。弊社クライアント事例では、Cloudflareの無料プランを活用して、導入初月の追加投資をゼロにすることを標準としています。

Bot Fight Mode(不正なボットアクセスを自動遮断する機能)を有効化するだけで、既存クライアントのサイトでは不審アクセスが1日3,000件から200件以下に激減しました。サーバーリソースの負荷低減により、ページ表示速度も副次的に改善したケースが複数あります。

同時に、従業員向けのフィッシング訓練プログラムを開始します。ここで重要なのは「一回限りの研修」ではなく「月1回のシミュレーション訓練+開封率統計」という継続的アプローチです。

第3段階:運用体制の構築と自動化(3ヶ月以降)

ツール導入後の運用負荷を吸収するため、検知アラートの自動判定ルール作成と簡易SIEMの構築を支援します。また、「SaaS退職者アカウント一括削除プロセス」「月次脆弱性スキャン自動実施」といった、人手に依存しない運用フローを整備します。セキュリティ対策が「一時的な投資」から「継続的な仕組み」へシフトするのは、この段階からです。

セキュリティ対策の真の目的:信頼と事業継続

セキュリティ対策を「コスト」と見なすか「投資」と見なすかで、企業の取り組み方が大きく変わります。中小企業にとってセキュリティの本当の価値は、次の3つにあります。

事業継続性の確保 — ランサムウェアやデータ漏えいで業務が止まらないこと。顧客信頼の維持 — 「この会社は情報管理がちゃんとしている」という認識を与えること。採用と定着 — セキュリティ意識が高い優秀な人材が集まること。

とりわけ、営業上の信頼が重要です。大手企業から仕事を受注する際、「セキュリティ対策実績書」の提出を求めるケースが増えています。医療機関や金融機関との取引がある場合、ISMS認証(情報管理体制の国際認証)が必須になることもあります。中小企業がセキュリティ対策に投資することは、保険をかけるのではなく、営業活動の一部なのです。

よくある質問

セキュリティ対策は最初から完璧を目指すべきですか?

いいえ。完璧を目指して導入が遅れるより、「今できる対策」を段階的に進めることが大切です。上記の優先順位表を参照いただき、最初の3ヶ月は脆弱性診断とWAF導入に集中し、その後に従業員教育やネットワーク強化を進める方が、実装確率と効果が高まります。

複数のセキュリティツールを導入する際、どう選ぶべきですか?

最初のツール選定では「機能の豊富さ」より「運用負荷の低さ」を優先してください。無料プラン・トライアル期間を使って、実際に検知アラートを見て「この量を毎日対応できるか」を現場で判断することが重要です。無料で始められるCloudflareやWazuhなどのツールから試すのが現実的です。

セキュリティ対策にかかる実装予算の目安はいくらですか?

従業員20~50名の中小企業の場合、初年度は50万~150万円程度が一般的です。脆弱性診断30万円、WAF導入・サポート月額5,000円、従業員訓練20万円、ISMS相談費用といった内訳になります。IT補助金を活用すれば、自己負担は50%以下に圧縮できます。

参考資料

『Cloudflare活用入門 — 無料でできるWebサイト高速化』(谷口航平著)

📚 この記事で引用した書籍

Cloudflare活用入門 — 無料でできるWebサイト高速化

著者: 谷口航平 | pububu刊

月額0円で世界最速クラスのインフラを手に入れる。Cloudflareの全機能を地方中小企業の視点で解説。

Amazonで購入 →