月曜日の朝、出社してパソコンを立ち上げたら、画面に見慣れない英語のメッセージが表示されている。「あなたのファイルは暗号化されました。解除には身代金を支払ってください」——これはランサムウェア被害に遭った企業の現実です。しかし、このような事態は「大企業だけの問題ではなく、セキュリティが手薄な中小企業を狙った攻撃が急増している」というのが、2025年の脅威の実態です。

中小企業のセキュリティは、「何から手をつけたらいいかわからない」という悩みで足踏みしている状況が多く見られます。本記事では、IPA(独立行政法人 情報処理推進機構)の「中小企業の情報セキュリティ対策ガイドライン」とNIST(米国国立標準技術研究所)のサイバーセキュリティフレームワーク(CSF)2.0を基に、50項目のチェックリストに落とし込みました。すべて実装可能な粒度で設計しており、現状把握から段階的な改善までのロードマップを用意しています。

なぜ今、中小企業にセキュリティチェックリストが必要なのか

中小企業が被害に遭うサイバー攻撃は、単なる増加ではなく「質的な変化」を見せています。2025年のIPAが公開した「情報セキュリティ10大脅威」の組織編では、ランサムウェア攻撃が11年連続で1位を占めており、特にサプライチェーン経由の被害が増加しています。大企業を直接攻撃するより、防御の薄い取引先中小企業に侵入し、そこを踏み台にして大企業へアクセスするほうが効率的だからです。

警察庁の2024年のサイバー犯罪統計では、ランサムウェアの身代金要求平均額が600万円を超える企業も報告されており、企業規模を問わずビジネスの継続そのものが脅かされています。加えて2025年は、AIを悪用した攻撃の自動化が現実化しています。ディープフェイクによる経営者なりすまし、自然な日本語フィッシングメールの大量生成など、従来の防御策だけでは対処しきれない新しい脅威が出現しています。

そもそも、セキュリティは「IT部門だけの課題」ではなくなっています。経済産業省の「サイバーセキュリティ経営ガイドライン Ver 3.0」では、経営者が自らリーダーシップを取ってセキュリティ対策に取り組むことを3原則の筆頭に掲げており、経営判断の領域として位置づけられています。

セキュリティ成熟度レベルの自己診断——50項目から見る現在地

50項目と聞くと量が多く感じるかもしれませんが、一つひとつは「対応済み・未対応・不明」の3択で答えられるシンプルな問いです。重要なのは、実施状況を「0段階(未着手)〜4段階(高度な実装)」の5段階で自社の成熟度レベルを把握することです。

例えば「多要素認証(MFA)」という項目でも、「まったく導入していない(0段階)」から「全システムに導入し、定期的に設定を監査している(4段階)」まで段階があります。最初から4段階を目指す必要はありません。むしろ、現在地を正確に把握し、段階的に成熟度を上げていくことが現実的な対策の鍵になります。このセクションを読まれている企業が0〜2段階にあるのであれば、3段階への移行を3〜6ヶ月の目標として設定することをお勧めします。経営層への報告資料としても、「現状:17項目対応済み(34%) → 3ヶ月後:26項目(52%)」といった数字は説得力があります。

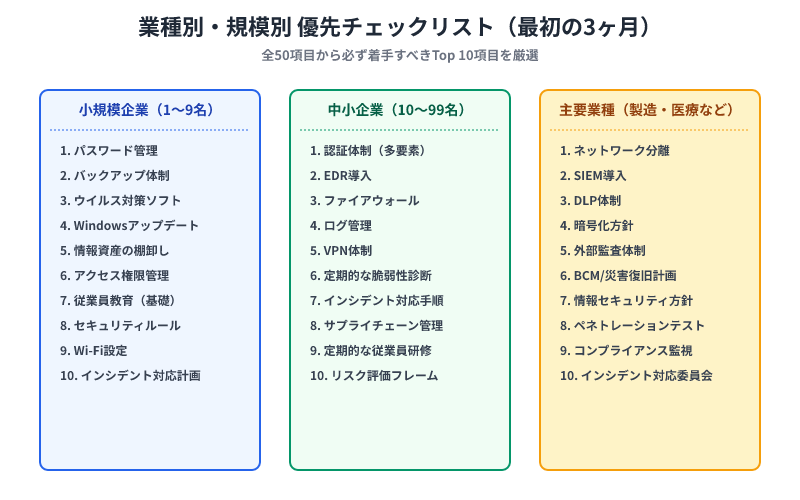

業種別・企業規模別の優先チェックリスト早見表

「50項目全部をやらなければ」という圧迫感を持つ企業は多いのですが、業種や企業規模によって重点項目は大きく異なります。ここでは、最初の3ヶ月で必ず着手すべき「Top 10項目」を業種別・規模別に示します。

製造業(従業員30〜100名)の場合、優先順位は以下の通りです。第1に、ネットワークセキュリティ(ファイアウォール・VPN多要素認証)と生産管理システムのアクセス制御。第2に、制御系システム(PLC、SCADA)のセグメンテーション。第3に、バックアップとインシデント対応計画です。製造現場ではランサムウェアが稼働を止めると納期遅延に直結するため、復旧時間目標(RTO)を経営層と共有することが重要です。

医療機関(診療所・小規模病院:従業員10〜50名)の場合は、患者情報(PHI)の保護が法的要件になります。最優先は、個人情報保護ポリシーと患者情報の暗号化・アクセス制御。次に、定期バックアップ(最低でも月次のオフラインバックアップ)。インシデント報告体制も医事紛争につながるため、院内での報告フロー・外部通知の手順を書類化してください。

卸売・流通業(従業員20〜80名)の場合は、サプライチェーン攻撃への備えが鍵です。VPN接続の多要素認証、委託先のセキュリティ要件チェック(ベンダーリスク管理)、メール・Web安全対策(フィッシング・ビジネスメール詐欺BEC対策)を上位3つに設定してください。

セキュリティ投資の初期予算と段階的ロードマップ

「セキュリティに投資したいが、予算がない」という相談を受けることがあります。実際のところ、初期段階では費用ゼロから始められる対策が多くあります。以下は、年間投資額別の実装シナリオです。

初年度:年間50万円程度。この規模では、OS自動更新・多要素認証(無料アプリMicrosoft Authenticator等)・ファイアウォール基本設定・従業員教育(無料教材活用)に限定します。費用がかかるのはファイアウォール本体(既にあれば0円)と、外部診断1回分(10〜15万円)です。

初年度〜2年目:年間100〜150万円。ここで、外部リソース(脅弱性診断・ペネトレーションテスト)と基本的なセキュリティツール(統合脅威管理UTM、エンドポイント検知と対応EDR)を導入します。初期投資50万円+年間運用費50〜80万円が目安です。

3年目以降:年間200万円以上。ここまで来れば、セキュリティ情報イベント管理(SIEM)、インシデント対応専任者の配置(または外部SOC契約)、定期的なペネトレーションテスト(年2回)が実現可能になります。

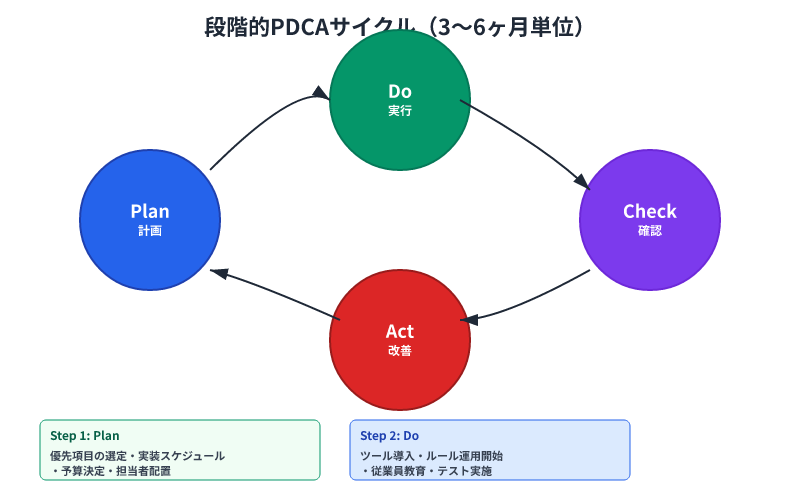

重要なのは、最初から完璧を目指すのではなく、段階的に改善する計画を立てることです。京谷商会のセキュリティガード部門でも、中小企業向けの支援では「初期診断→優先順位付け→段階的実装→効果検証」という4段階のPDCAサイクルを徹底しています。予算100万円での初期実装で対応できる項目を明確にしておくと、経営層の承認も取りやすくなります。

チェックリスト実装時によくある失敗と対策

セキュリティチェックリストを導入した企業の中には、「すべての項目にチェックを入れることが目的化してしまう」という落とし穴にはまるケースがあります。以下は実際に見られる失敗パターンと対策です。

失敗1:チェック完了が目的化し、実装が伴わない。「50項目中45項目をチェック済みにした」という報告を受けても、実際には「多要素認証を『対応予定』に丸めて『対応済み』に変更した」というケースもあります。対策として、チェック後の「実装期限」と「検証方法」をセットで定義してください。「MFAは3月末までに全社導入、4月に実装確認テストを実施」という具体性が必要です。

失敗2:管理者任せで、現場が非協力的になる。IT管理者1名だけが対応を進めると、現場の従業員は「セキュリティ強化は自分たちの仕事ではない」という意識のままです。結果、新しいパスワードルールが守られない、バックアップ手順が実行されないという事態が起きます。対策は、部署ごとに「セキュリティ推進担当」を配置し、部門内での啓発と監視を分散させることです。

失敗3:経営層がセキュリティを事業リスクと認識していない。「セキュリティ対策は進めるべきだが、売上には関係ないので予算優先順位が低い」という判断が下るため、計画が進みません。対策として、ランサムウェア被害時の「事業継続への影響」を数字で示してください。「平均復旧期間10日間 × 1日当たりの売上600万円 = 6,000万円の機会損失」という試算は、経営判断を変えるきっかけになります。

外部リソース・相談窓口の総まとめ

セキュリティ対策は、外部機関の無料診断・相談窓口を活用することで、初期段階の企業も実装を加速できます。以下は公的機関と民間の支援体制です。

**IPA(情報処理推進機構)**では、セキュリティリーダー育成講座と無料の相談窓口(情報セキュリティ相談窓口)を提供しています。特に「セキュリティチェックリストの結果をどう読むべきか」という相談に向いています。

**JPCERT/CC(日本コンピュータ緊急対応チーム)**は、インシデント発生時の初期対応相談と脆弱性情報の提供を行っています。ランサムウェア感染が疑われる場合の最初の連絡先として重要です。

警察庁サイバー相談窓口は、都道府県ごとに設置されており、サイバー犯罪の被害報告と対応指導を無料で受けられます。

中小企業向け無料ツールとしては、デジタル庁が提供するNIST CSF自己評価ツールやIPA の脆弱性チェック用スクリプトが利用できます。ベンダー選定時には、これらの無料ツールで基本的な診断を完了させてから、有料診断に進むのが効率的です。

よくある質問

Q1:チェックリストを完成させるのに、どのくらい時間がかかりますか?

A:初回は15〜20分程度です。50項目を3択で答えるだけなので、深く考え込まず、現状をあるがままに記入してください。「わからない」という回答が多くても問題ありません。むしろ「把握できていないリスク」を可視化する第一歩になります。

Q2:チェックリストで「未対応」が40項目もあったのですが、全部やらないといけませんか?

A:いいえ。「影響度が高くコストが低い項目」から優先的に着手してください。例えば、OS自動更新・多要素認証(管理者アカウント)・バックアップテストは、ほぼ費用ゼロで実装でき、被害時の影響は極めて大きい項目です。まずここから3ヶ月で5項目の実装を目標に設定するだけでも、企業のセキュリティ姿勢は大きく変わります。

Q3:業種が異なる場合、チェックリストの優先順位も変わりますか?

A:はい。医療機関なら患者情報保護、製造業なら生産管理システムのアクセス制御、流通業ならサプライチェーン経由の攻撃対策というように、業種固有のリスクに応じて優先項目は変わります。本記事の「業種別・企業規模別の優先チェックリスト早見表」を参照のうえ、自社に最も関連する項目から着手してください。

セキュリティチェックリストから実装へ——段階的PDCAサイクルの構築

チェックリストは「現状把握のツール」であり、そこからが本来の仕事です。PDCAサイクルを具体的に進めるには、以下の3ステップを3〜6ヶ月のサイクルで回してください。

Plan(計画):チェックリストの結果から、優先項目Top 5を経営層と共有し、実装期限と責任者を決定します。「MFA導入は3月末、責任者はIT管理者A」というように、曖昧さのない形で確定させることが重要です。

Do(実行):実装を進めます。京谷商会が支援する中小企業では、この段階で「週1回の進捗確認ミーティング」を設けることで、計画からの乖離を早期に検出し、軌道修正する企業が多くあります。

Check(検証):実装後、実際に機能しているかをテストします。例えば、MFA導入なら「すべてのユーザーで多要素認証が有効か」を確認し、不備があれば記録します。

Act(改善):検証結果をもとに、次のサイクルの優先項目を調整し、繰り返します。このサイクルを四半期ごとに実施すれば、1年で成熟度を大きく上げられます。